Primarul Bacaului Romeo Stavarache, interceptat inca din 2008 a fost retinut astazi de DNA26/6/2014 Primarul Bacăului a fost reţinut de procurorii anticorupţie în această dimineaţă. Romeo Stavarache este acuzat că a primit peste 800.000 de lei mită prin intermediul mai multor societăţi comerciale şi asociaţii sportive. Mai mult decât atât, potrivit procurorilor, primarul din Bacău ar fi introdus propria taxă de stâlp în oraş şi încasă 19 euro la fiecare stâlp de iluminat. Alte două persoane sunt cercetate pentru complicitate în acest caz.

0 Comments

Un număr de 14 percheziţii domiciliare s-au desfăşurat, duminică, în municipiile Suceava şi Rădăuţi, dar şi în alte locaţii din judeţ, sedii ale unor instituţii judiciare, societăţi comerciale şi domicilii ale unor persoane, a declarat purtătorul de cuvânt al IPJ Suceava, Ionuţ Epureanu. Trei magistraţi au fost ridicaţi de procurorii anticorupţie şi au fost aduşi pentru audieri la DNA Bucureşti.

Procurori, jandarmi şi poliţişti au descins, duminică dimineaţă, la 14 adrese din municipiile Suceava si Rădăuţi înt-un dosar de corupţie judiciară. Este vorba de o acţiune a DNA Bucureşti, iar poliţiştii şi jandarmii implicaţi în aceste percheziţii sunt de la structurile centrale. Procurorii din cadrul Directiei Nationale Anticoruptie (DNA) - Serviciul Teritorial Iasi au dispus punerea in miscare a actiunii penale si retinerea pentru 24 de ore, incepand cu data de 27 mai 2014, ora 12:41, si pana la data de 28 mai 2014, ora 12:41, a inculpatului Valentin Badiu, ofiter in cadrul Sectorului Politiei de Frontiera Husi, sub aspectul savarsirii infractiunii de aderare sau sprijinire sub orice forma a unui grup infractional organizat.

VANATOAREA DE MAGISTRATI – Laura Kovesi a infiintat in secret Serviciul de combatere a coruptiei in Justitie, peste care a pus-o sefa pe procuroarea Florentina Mirica, care a fost selectata in acest parchet dupa ce a dat in primire mai multi colegi. Serviciul lui Mirica apare ca o structura neconstitutionala, intrucat nu se poate acredita ideea existentei unei coruptii doar intr-o anumita categorie profesionala. Articolul 14 din CEDO interzice discriminarea de orice natura

Masura populista la DNA, care se inscrie in masurile luate in timpul regimului Traian Basescu. Sefa DNA Laura Codruta Kovesi (foto) a infiintat, in secret, un serviciu dedicat judecatorilor si procurorilor. Practic, exista un departament dedicat vanatorii de magistrati. In martie 2013, judecatoarele Antonela Costache si Viorica Dinu de la Tribunalul Bucuresti au fost retinute de DNA si apoi arestate preventiv pentru presupuse fapte de coruptie. In august 2013, judecartoarea Veronica Cirstoiu de la Curtea de Apel Bucuresti a fost retinuta de DNA si arestata preventiv tot pentru pretinse fapte de coruptie. In aprilie 2014, judecatorul Stan Mustata de la Curtea de Apel Bucuresti a fost retinut si arestat preventiv pentru constituire a unui grup infractional organizat, folosire, in orice mod, direct sau indirect, de informatii care nu sunt destinate publicitatii si permiterea accesului unor persoane neautorizate la aceste informatii, sase infractiuni de luare de mita si o infractiune de trafic de influenta. Iata patru cazuri care in ultimul an aub zguduit Justitia din Romania. Toate au un numitor comun: procuroarea DNA Florentina Mirica. Patru judecatori de la Tribunalul Bucuresti, acuzati ca ar fi luat mita in dosare de insolventa. Acestia isi vor petrece noaptea în arest.

DNA a pus in miscare actiunea penala impotriva judecatorilor Mircea Moldovan, Ion Stanciu, Elena Roventa si Sorin Ciprian Viziru de la TMB. Magistratii sunt acuzati de luare de mita: „Au pretins si primit sume de bani cuprinse intre 10.000 – 15.000 lei lunar sau sume globale de 3.000 – 4.000 lei sau bunuri, carne, faina, cherestea, obiecte vestimentare”. CSM a incuviintat retinerea si arestarea. _ Bilanțul instanțelor din România arată o realitate șocantă – o creștere de peste 250 % a interceptărilor din competența Curților de Apel și cu peste 90% la Judecătorii. Adică instanţele care judecă dosare fără politicieni şi membri ai Guvernului au înregistrat creşteri spectaculoase la numărul de autorizaţii pentru intercepări audio-video, în 2013, faţă de anii precedenţi. Cifrele raportului naţional pe justiţie arată că judecătorii din România au autorizat anul trecut aproape 15.000 de interceptări.

Procurorii au publicat referatul privind propunerea masurii de arestare preventiva in cazul medicilor de la Spitalul de Arsi, din Capitala. Medicii si asistentele au fost monitorizati mai multe luni de procurorii de la Parchetul Capitalei. Dosarul cuprinde sute de interceptari telefonice intre medici si pacienti. Medicii ar fi cerut mita intre 450 si 3.500 de euro.

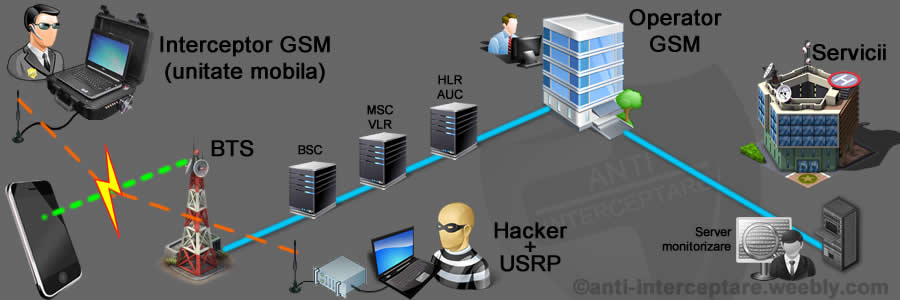

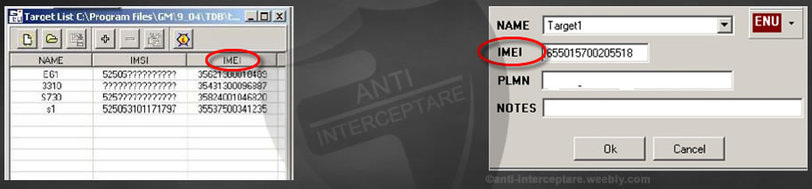

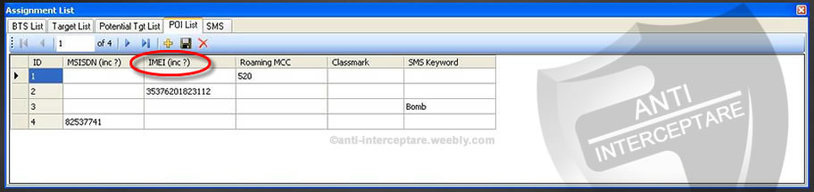

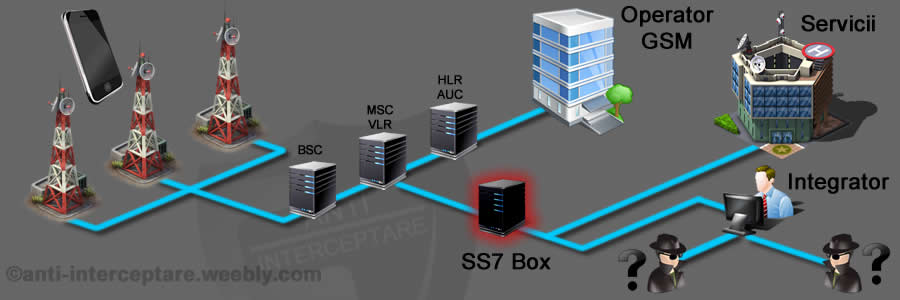

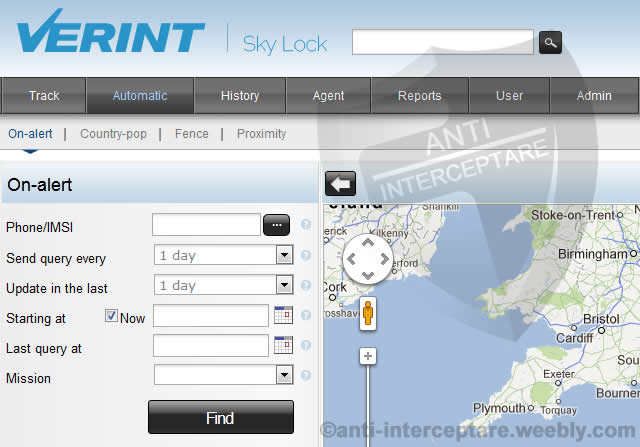

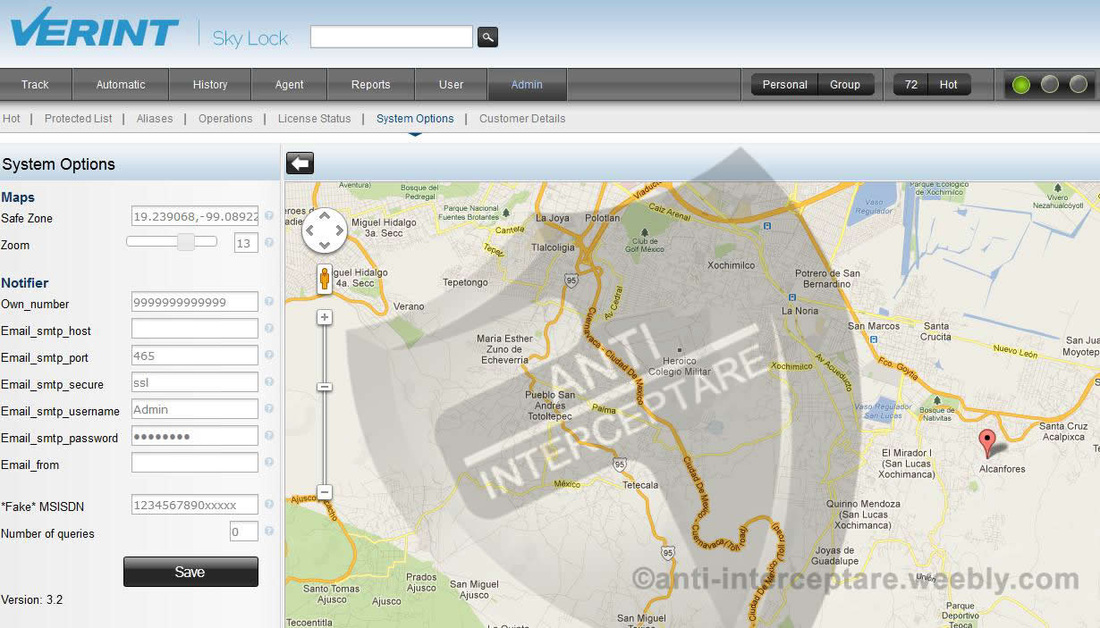

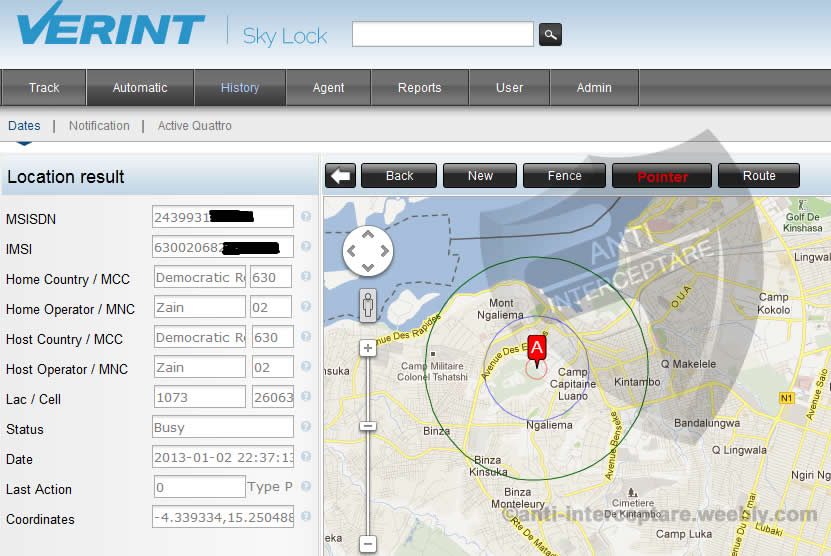

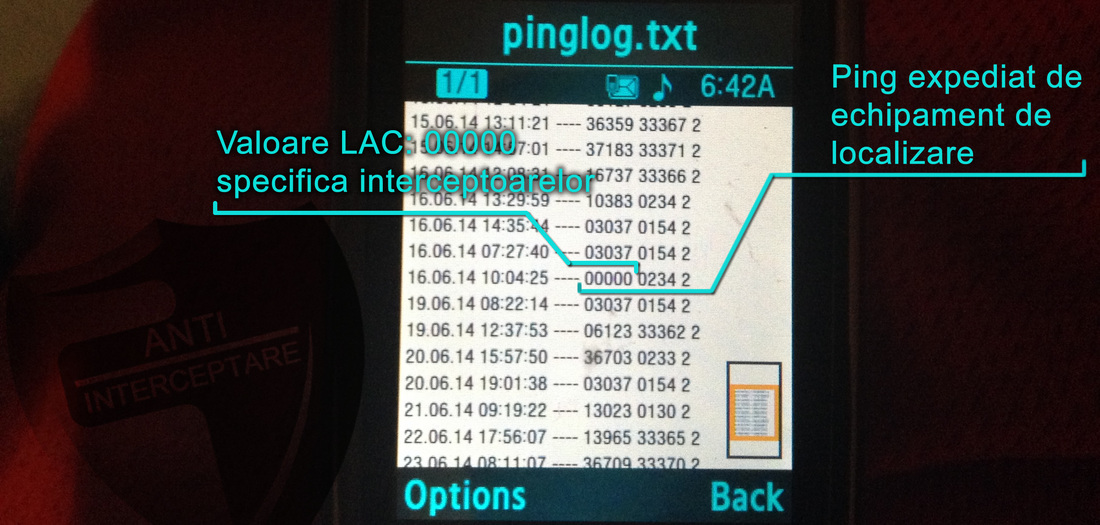

La dosar sunt sute de interceptari telefonice intre medici si pacienti, precum si nenumarate convorbiri purtate de asistentele medicale, care se ocupau de agendele cu spagi pentru doctori. Pacientele erau dispuse sa plateasca chiar si cate 4.000 de euro pentru o rinoplastie facuta in spital.  "Deficienţele legislative în materia interceptărilor şi a celorlalte metode speciale de investigare reprezintă un atentat la adresa drepturilor şi libertăţilor fundamentale ale cetăţenilor României şi ne plasează în afara reglementărilor şi practicilor europene" În trei legislaturi consecutiv, din 2001 până în 2012, am fost iniţiatorul şi susţinătorul constant al iniţiativelor legislative menite a garanta efectiv, în mod real şi nu doar declarativ, drepturile şi libertăţile fundamentale în cadrul activităţilor de informaţii şi al tehnicilor speciale de investigare, bazate pe interceptarea comunicaţiilor, filaje, operaţiuni şi ofiţeri sau investigatori sub acoperire. Abordarea comprehensiva a fenomenului interceptarii telefoanelor este facuta in cele de mai jos utilizand termeni pe intelesul tuturor, in intentia de a explica atat modalitatea in care ne sunt interceptate telefoanele cat si modalitatile concrete de detectare si securizare a propriilor convorbiri telefonice. Incercam a aduce lumina intr-un domeniu relativ complicat, accesibil unui numar restrans de persoane. Notiuni introductive: - IMEI-ul (International Mobile Station Equipment Identity) reprezinta un cod format din 15 cifre, care este folosit pentru a identifica un telefon. Acest cod este unic, fiind un identificator care odata capturat de un interceptor GSM va fi utilizat la interceptarea si localizarea telefonului. - Interceptor GSM: dispozitiv (de regula mobil, instalat pe autoturisme) care serveste la interceptarea convorbirilor telefonice si a SMS-urilor prin imitarea caracteristicilor unui BTS (releu GSM). Trebuie pozitionat la o distanta de 100-300 metri de telefonul tinta (in mediul urban). Interceptarea se realizeaza in functie de identificatorul telefonului (IMEI) si al cartelei SIM (IMSI), prin fortarea conectarii telefonului mobil la interceptorul GSM. - A5 este un algoritm de criptare utilizat in retelele GSM pentru asigurarea securitatii traficului voce/date. Interceptoarele GSM pot anula criptarea comunicatiilor sau le pot decripta in timp real, prin tehnici complexe de extragere si calculare a cheii de autentificare Kc. - Localizarea GSM se refera la stabilirea locatiei telefonului tinta de catre un interceptor GSM cu capabilitati de localizare GSM si/sau GPS, sau de catre operatorul GSM. Pentru localizare sunt trimise mesaje invizibile de introgare catre telefonul tinta, numite ping. In baza raspunsului automat al telefonului, se calculeaza pozitia sa. Pentru mai multe informatii tehnice si explicatii, va recomandam sa parcurgeti glosarul de termeni aflat la finalul acestei pagini. Toate modificarile parametrilor enumerati mai sus sunt identificate instant de catre telefonul anti interceptare cu IMEI variabil, care va alarma utilizatorul de fiecare data cand o incercare de interceptare a telefonului este in curs. Capturarea IMEI-ului. Cum sunt interceptate telefoanele mobile? Un interceptor GSM nu este decat un BTS (denumit popular releu GSM) fals, care a clonat un BTS real prin imitarea identificatorilor acelui BTS (MCC, MNC, LAC, CellID). Utilizand o putere mai mare de emisie decat a BTS-urilor din jur, interceptorul GSM determina telefoanele mobile aflate in raza sa de actiune sa se conecteze automat la acesta. Interceptoarele GSM moderne utilizeaza tehnica denumita manipulare BCCH: chiar daca puterea nominala de emisie la antena este de 10-50W, acestea pot transmite telefoanelor mobile ca puterea lor este de cateva sute de Wati, determinand astfel migrarea automata a telefoanelor conectate la BTS-ul real, catre interceptorul GSM. Procesul este unul inevitabil si insesizabil de catre utilizatorul telefonului mobil. Interceptorul GSM va colecta initial IMEI-urile telefoanelor din zona, dupa care va putea intercepta convorbirile si SMS-urile, rutandu-le practic catre reteaua reala. IMEI-ul va servi si ca filtru pentru interceptarea unui anumit telefon. Pentru a putea intercepta convorbirile telefonice in clar, interceptorul GSM este nevoit sa anuleze criptarea standard (A5) oferita de reteaua GSM. Telefoanele mobile obisnuite nu au capacitatea tehnica de a sesiza si afisa aceste modificari ale parametrilor retelei GSM, nici macar la nivelul meniului tehnic. Nu exista niciun trick, niciun cod secret si nicio cale de a afla daca telefonul mobil este sau nu interceptat. Echipamentele destinate interceptarii sunt performante si nu genereaza erori sau sunete ciudate care ar putea alerta persoana interceptata. Din moment ce arhitectura standard a oricarei retele GSM permite ca criptarea (sau necriptarea) convorbirilor telefonice sa fie dictata de BTS si nu de telefon, interceptorul GSM va determina ca telefoanele conectate la el sa nu utilizeze criptarea A5/1 specifica retelelor GSM din Europa si USA, sau sa reduca aceasta criptare la algoritmul A5/2, mult mai facil si rapid de decriptat in timp real. Telefonul anti interceptare cu IMEI variabil va detecta instant anularea sau modificarea nivelului de criptare GSM si va alerta utilizatorul. Indicatorul functiei de criptare care ar trebui sa apara pe ecranul tuturor telefoanelor mobile atunci cand reteaua GSM nu asigura criptarea standard A5/1 (Ciphering Indication Feature) este de regula anulat de catre operatorii de retea, prin configurarea parametrului OFM (Operational Feature Monitor) din zona administrativa a SIM-ului (EFAD, vezi specificatiile GSM 11.11, 10.3.18). Aceasta anulare are loc tocmai pentru ca actiunea interceptoarelor GSM sa nu poata fi vizibila pentru utilizatorii telefoanelor mobile, si este un rezultat al intelegerilor confidentiale survenite intre operatorii GSM si autoritatile diverselor state in momentul acordarii licentelor. De regula indicatorul functiei de criptare este anulat de operatorul GSM pe orice SIM, si nu exista nicio posibilitate de modificare a datelor din zona administrativa a SIM-ului pentru reactivarea indicatorului. Telefonul anti interceptare cu IMEI variabil are insa capacitatea de a ignora aceste setari ale SIM-ului, avertizand utilizatorul atunci cand telefonul sau este interceptat si cand convorbirile sale telefonice se desfasoara in clar, fara a fi secretizate de criptarea standard A5/1 a retelei GSM reale. De catre cine si unde ne sunt interceptate telefoanele? 1. SRI In Romania, singura entitate autorizata de lege a efectua interceptarea convorbirilor telefonice este Serviciul Roman de Informatii. Acesta raspunde cererilor sosite de la organele de ancheta (Politie, Parchet, DNA, DIICOT), asigurand suportul tehnic pentru interceptari. SRI desfasoara si actiuni de monitorizare electronica si interceptari din proprie initiativa. Serviciul de Informatii Externe detine si el aparatura de interceptare, insa competenta sa teritoriala exclude utilizarea in interiorul granitelor tarii. MAPN detine si el echipamente tactice de monitorizare si interceptare a comunicatiilor. 2. Politia Romana Politia Romana a achizitionat recent echipament de monitorizare si localizare a telefoanelor de la furnizorul german SYBORG, insa sustine ca acesta este utilizat doar la localizarea telefoanelor, actiuni pentru care nu este necesar un mandat emis de judecator. Echipamentul este utilizat discretionar de Politia Romana, desi are certe capabilitati de interceptare a convorbirilor telefonice si a SMS-urilor. Mai multe aici. 3. Hackeri In afara de institutiile enumerate mai sus telefoanele mobile ne pot fi interceptate si de hackeri, prin utilizarea de hardware special (USRP) si cunostinte solide in domeniul GSM, radiofrecventa si criptanaliza. Aici puteti viziona un film care prezinta interceptarea unei convorbiri telefonice pornind doar de la cunoasterea a doi identificatori ai telefonului: IMEI-ul si numarul de telefon. Atacurile de acest gen sunt extrem de greu de identificat. Daca hacker-ul foloseste o putere la emisie intre 100 mW si 1W, nu va produce interferente notabile in reteaua operatorilor GSM. Exista cateva cazuri izolate in care hackerii au reusit sa acceseze retelele GSM pe alta cale decat interfata radio: prin conecsiunea SS7 la reteaua operatorului, ajungand pana la nivelul HLR si VLR al retelei in cauza. In Romania nu s-au raportat atacuri informatice asupra telefoanelor mobile. 4. Oricine Avand in vedere proliferarea smartphone-urilor si a aplicatiilor software destinate monitorizarii si interceptarii acestora, orice persoana poate cumpara cu cateva zeci de euro o aplicatie software prin intermediul careia sa spioneze telefonul pe care este instalata. Exista pana si aplicatii gratuite care permit intr-o oarecare masura spionarea unui telefon, insa acestea ofera accesul la o gama restransa de informatii si sunt usor de detectat si inlaturat de pe telefon. Credinta populara este ca aplicatiile se instaleaza pe propriul telefon, permitand spionarea altor telefoane. Situatia este inversa: aplicatia trebuie instalata pe telefonul a carui monitorizare si interceptare se doreste. Odata instalata pe telefon, aplicatia va transmite catre alt telefon sau catre un cont de mail o serie intreaga de informatii: apeluri, SMS-uri, inregistrari audio ale convorbirilor, email-uri, chat-ul Facebook, localizarea GPS, continutul fisierelor media (foto, filme) samd. In aparenta singura opreliste a extinderii masive a acestui tip de interceptare este necesitatea contactului direct cu telefonul pe care se doreste instalarea aplicatiei. Niciuna dintre acestea nu poate fi instalata de la distanta. Din aceasta cauza aria de utilizare se restrange la investigatii matrimoniale personale, supravegherea copiilor si a angajatilor. Serviciile secrete nu folosesc aplicatii software instalate pe telefon pentru interceptarea comunicatiilor, din acelasi motiv: nu este posibila instalarea de la distanta. Aceasta metoda nu va face subiectul prezentarii de fata. Cat despre locul in care ne sunt interceptate majoritatea convorbirilor si SMS-urilor, acesta este situat in punctul cel mai accesibil si totodata cel mai slab al unei retele GSM: interfata radio (eterul). Desi in aparenta comunicarea dintre telefon si BTS este securizata prin utilizarea unui algoritm relativ solid de criptare (un stream cipher denumit A5/1 in Europa si America, A5/2 in tarile africane si cateva tari asiatice), schema are o vulnerabilitate majora dictata de faptul ca doar reteaua solicita autentificarea telefonului, si nu invers. Astfel orice dispozitiv capabil sa imite un BTS (denumit in genere IMSI catcher sau interceptor GSM) si care va avea o putere de emisie mai mare decat a unui BTS real, va determina conectarea automata la el, a tuturor telefoanelor mobile aflata in raza de actiune. Acest proces este independent de vointa posesorului telefonului si totodata invizibil pentru acesta. Telefoanele mobile nu fac distinctia intre un BTS real si unul fals, singurul criteriu de care se tine seama fiind puterea de emisie. Modalitatea prin care un interceptor GSM reuseste sa determine conectarea unui anumit telefon la acesta, si ulterior interceptarea lui a fost descrisa mai sus. Tehnica se numeste manipulare BCCH, iar selectarea interceptarii unui anumit telefon se face prin filtrarea identificatorilor telefonului: IMEI-ul sau IMSI-ul. In diagrama de mai sus sunt prezentate caile principale prin care un telefon mobil poate fi interceptat. 1. La nivelul interfetei radio interceptarile sunt cele mai frecvente, BTS-ul fiind la randul sau o sursa importanta de informatii prin ceea ce se numeste Tower Dump. Conexiunea radio dintre teloefon si BTS este vulnerabila la interceptarea cu ajutorul interceptoarelor GSM sau a echipamentelor hacker-ilor. Categorii de date care pot fi interceptate: identificatorii tuturor telefoanelor mobile din zona (IMEI, IMSI, numar de telefon, tipul telefonului, distanta la care se afla, nivelul bateriei etc), convorbiri telefonice, SMS-uri, date de localizare. Toto in aceasta zona este folosit si echipamentul SYBORG de catre Politia Romana, in mod declarativ doar pentru stabilirea locatiei telefonului. Data fiind vulnerabilitatea interfetei radio GSM, in aceasta zona se pot efectua interceptari ilegale atat de catre hackeri cat si de catre organele abilitate de lege a detine si utiliza echipamente de interceptare, care insa nu detin si un mandat de interceptare. Numite interceptari operative, acestea nu pot fi transformate in probe materiale judiciare, servind doar la culegerea de informatii operative. Exemple de utilizare a IMEI-ului capturat de interceptorul GSM, in vederea interceptarii convorbirilor: Clasificarea interceptoarelor GSM Interceptoarele GSM se clasifica in trei categorii: active, semi active si pasive. A. Cele active se comporta identic cu un BTS real pe tot parcursul functionarii lor, singura diferenta fiind anularea criptarii A5/1 sau coborarea nivelului de criptare la algoritmul mai slab si mai rapid de decriptat, A5/2. Sunt detectabile de catre operatorul GSM ca urmare a perturbarii comunicatiilor din zona in care activeaza si a interferentelor pe care le gnereaza la emisie. Pot fi detectate si de catre utilizatorii avansati de telefonie mobila, daca utilizeaza animite tipuri de telefoane si aplicatii software. B. Interceptoarele GSM semi active functioneaza in modul activ (emisie) doar pana la capturarea datelor de identificare a telefonului mobil, localizarea acestuia si extragerea (calcularea) cheii de criptare a convorbirilor. Dupa aceasta etapa acestea trec in modul pasiv (doar receptie), interceptatnd telefonul mobil. Alaturi de prima categorie, interceptoarele semi active sunt cel mai des utilizate la interceptarea telefoanelor. Denumiri generice si comerciale: interceptor GSM, IMSI Catcher, Stingray, Amberjack, KingFish, Harpoon, RayFish. C. Interceptoarele pasive functioneaza doar in modul receptie. Desi prezentate de producatori ca fiind cele mai redutabile interceptoare, rata de succes este scazuta. Acestea sunt cel mai putin utilizate din pricina unuor inconveniente majore care apar la interceptarea in mediul urban: pozitionarea in teren a interceptorului este extrem de anevoioasa din cauza ca gasirea locatiei telefonului mobil care se doreste a fi interceptat este dificila. Mai mult, atunci cand telefonul se va pune in miscare, deplasarea acestuia va determina esuarea interceptarii prin pierderea legaturii radio. Daca telefonul tinta se afla conectat la un BTS mai indepartat din varii motive (congertionarea traficului pe BTS-urile apropiate sau utilizarea functiei speciale Channel lock a telefonului anti interceptare), acesta nu va putea fi interceptat cu ajutorul unui interceptor GSM pasiv. Atentie: Interceptoarele de ultima generatie au capacitatea de a pastra pe ecranul telefonului iconita (pictograma) 3G, chiar daca telefonul a migrat deja in 2G ca urmare a bruiajului. Interceptarea 3G (UMTS) Exista legende urbane conform carora un telefon 3G nu poate fi interceptat. Partial adevarat. Daca telefonul este setat sa functioneze in dual mode (2G si 3G), atunci va putea fi interceptat fara probleme. Cum? Interceptorul cu capabilitati 3G este de fapt un interceptor GSM care utilizeaza un dispozitiv separat de bruiaj pentru frecventele 3G. Prin bruierea masiva a downlink-ului (calea de cominicare de la BTS catre telefon) cu puteri care ajung la sute de W, telefoanele aflate pe 3G vor fi "pacalite" sa creada ca reteaua 3G nu este disponibila, migrand astfel automat pe reteaua 2G unde vor fi interceptate fara probleme. Daca insa telefonul este setat doar pe 3G, acesta va ramane fara semnal si nu va putea fi interceptat. 2. Tower Dump Se refera la datele care sunt stocate de reteaua GSM pentru un anumit BTS sau intreaga celula GSM, si care pot fi descarcate (dump) si puse la dispozitia organelor de cercetare, in virtutea unei cereri formulate si fara a fi nevoie de un mandat de interceptare. Categoria de date la care ofera acces metoda Tower Dump: lista convorbirilor si a SMS-urilor schimbate (fara continutul audio si text), data si ora la care au fost efectuate, numerele apelate sau care au apelat precum si detaliile de localizare GSM alaturi de data si ora exacta a pozitiei telefonului. Aceste date sunt stocate de opetarotii GSM vreme de luni sau chiar ani de zile. Datele pot fi obtinute doar de la operatorul GSM, cu avizul si acceptul acestuia. Avantaje: nu presupune existenta unui mandat de interceptare sau a altui gen de mandat emis de judecator, atat timp cat convorbirile si SMS-urile nu sunt interceptate. Metoda este utilizata la scara larga de Politie. Exista companii producatoare de software care ofera aplicatii menite a stoca, tria si filtra informatia bruta obtinuta prin metoda Tower Dump, oferind instant informatii cu privire la un anumit numar de telefon. Exemplu: sistemul Dominator. Exista cazuri cand Politia solicita totalitatea datelor pentru un BTS sau o intreaga celula GSM pentru o anumita perioada. Nu este clar ceea ce se intampla cu datele obtinute despre persoanele care nu fac obiectul vreunei cercetari. Jandarmeria utilizeaza aceasta metoda pentru identificarea participantilor la revolte sau proteste neautorizate. Dezavantaje: informatii incomplete. 3. Interceptarea din centrala operatorului Metoda este utilizata atunci cand se cunosc datele de identificare a telefonului (IMEI, IMSI, numar telefon), dar nu se cunoaste pozitia exacta a posesorului telefonului. Interceptarea din centrala operatorului presupune in mod necesar un mandat de interceptare. Avantaje: alocarea de resurse umane reduse, costuri reduse. Dezavantaje: daca persoana urmarita va utiliza un alt telefon si cartela SIM, interceptarea nu va aduce informatiile asteptate de anchetatori. Mandatul de interceptare nu se emite generic, ci pentru un anumit numar de telefon sau pentru o lista de cateva numere. Interceptarea telefonului in aceasta maniera se poate desfasura fie direct din centrala operatorului de telefonie mobila, fie via servere de monitorizare conectate la centrala dar aflate in posesia si uzul serviciilor secrete, chiar la sediile acestora. Monitorizarea globala a telefoanelor mobile. Localizarea globala dupa numarul de telefon Am lasat pentru sfarsit una dintre problemele devenite spinase in ultimii ani, pentru organele de forta ale statului: monitorizarea globala a telefoanelor mobile si localizarea acestora indiferent de tara sau continentul in care se afla. Pe cat de eficienta este aceasta metoda, pe atat de generatoare de insecuritate este descoperita a fi, mai ales pentru protejarea securitatii demnitarilor unei tari impotriva intruziunilor operate din alta tara, fie ea prieten sau dusman. Exista cativa producatori de solutii hibride software-hardware si integratori de sisteme de monitorizare care ofera solutii de monitorizare si localizare a oricarui telefon mobil, oriunde pe mapamond. Si asta fara a instala vreo aplicatie software pe mobil, si fara stiinta sau acceptul posesorului telefonului mobil. Un adevarat sfant Graaal al localizarii telefoanelor, aceste sisteme permit ca prin simpla inserare a numarului unui telefon mobil, pozitia acestuia sa fie descoperita si urmarita oriunde pe mapamond. Sistemul desfiinteaza barierele impuse de granitele statelor si de cooperarea contractuala cu operatorii nationali de telefonie mobila. Principalii jucatori pe piata internationala atunci cand vine vorba de monitorizarea globala sunt urmatoarele companii: - Compania israeliana Verint cu produsul SkyLock, avand o experienta de peste 20 de ani in monitorizarea si interceptarea telecomunicatiilor; - Compania israeliana Septier, cu produsul Guardian; - Nou sosita pe piata FinFisher - o companie germana. Informatiile prezentate mai jos sunt considerate a fi confidentiale de catre companiile care livreaza solutiile de monitorizare, produsele si serviciile de acest gen nefiind expuse public pe paginile lor web. Cum functioneaza? Descris la modul simplist, sistemul de monitorizare globala presupune instalarea unui echipament special denumit generic "SS7 Box" (un hibrid hardware-software de inalta tehnologie: "universal modular signaling platform software") la fiecare operator GSM national. Compania care livreaza acasta solutie de monitorizare are contracte in derulare cu majoritatea operatorilor de telefonie mobila din lume, instaland aproape la fiecare dintre acestia, un SS7 Box. Fiecare SS7 Box este deasemeni conectat la un server exterior operatorului GSM, apartinand de regula aceleiasi companiei care livreaza solutia de monitorizare. Instalarea SS7 Box-ului se face cu stirea si acceptul operatorului GSM national si la solicitarea serviciilor de informatii din tara respectiva, servicii care sunt parte contractanta si beneficiare ale serviciului global de localizare a telefoanelor. SS7 Box-ul este administrat direct de catre compania producatoare, prin conexiune securizata la Internet, astfel ca beneficiarul (serviciile secrete) are acces doar la serviciul de localizare si nu la echipamentul cu care se realizeaza localizarea. Prin intermediul unui nume de utilizator si a unei parole institutiile, organele si entitatile contractante cu aceasta companie au acces la intregul sistem, putand executa operatiuni de localizare a oricarui telefon pe intregul mapamond. Practic, prin introducerea numarului de telefon se obtine locatia exacta a acestuia, indiferent de tara in care se afla telefonul. Sistemul permite atat localizarea telefonului mobil in timp real, cat si vizionarea istoricului traseului urmat de telefon mergand pana la luni de zile in urma (in functie de datele stocate de operatorul GSM). Cum este localizat telefonul mobil? Odata introdus numarul telefonului mobil si apasata tasta "Find", sistemul va trimite un SMS special catre acel numar de telefon. SMS-ul este denumit "silent SMS" sau ping, este invizibil pentru posesorul telefonului si odata ajuns pe telefonul vizat va determina un raspuns din partea acestuia, tot sub forma unui SMS si la fel de invizibil pentru detinatorul telefonului. SMS-ul de raspuns va contine datele de localizare GSM: MNC, MCC, LAC, CellID. Aceste date sunt agregate de sistem si coroborate cu o baza de date locala, care contine locatia GPS a fiecarui BTS, astfel ca pe ecranul monitorului va fi afisata pozitia exacta a telefonului. Procesul de trimitere a SMS-ului invizibil se numeste interogare. Fiecare interogare are un cost stabilit in prealabil de catre compania care a livrat sistemul de localizare, cost care se situeaza la nivelul a catorva zeci de euro. Din aceasta cauza compania vinde un anumit numar de interogari in conformitate cu suma platita de beneficiarul serviciilor de localizare, asemanator sistemului PrePay utilizat de operatorii GSM. Telefonul anti interceptare cu IMEI variabil are capacitatea de a detecta ping-urile de localizare sau SMS-urile invizibile, declansand alarma de localizare si afisand in acelasi timp pe ecran numarul ping-urilor receptionate. Una dintre slabiciunile sistemului de localizare globala este descrisa astfel de catre producator: "The system might not be able to locate some of the targets due to non-standard: multi IMEI solutions (telefonul anti interceptare cu IMEI variabil nn), number portability, and other GSM bearing services." Sistemul nu poate localiza telefoanele cu IMEI variabil, numerele portate precum si din cauze care tin de restrictiile impuse de operatorul GSM. Pentru ca este compatibil cu orice computer/masina echipat cu PCI BUS si care ruleaza Solaris sau Linux, SS7 Box-ul poate fi conectat virtual la orice retea GSM. Fiind instalat in reteaua GSM la nivel MSC/VLR, prin SS7 Box va tranzita practic tot traficul operatorului, care contine datele de localizare GSM. Ce anume data, cand anume si in ce cantitate sunt extrase aceste date, operatorul GSM nu poate sti si nu are capacitatea de a controla sau bloca acest flux de date care se scurge catre entitati aflate in afara controlului sau si de cele mai multe ori in afara granitelor nationale. Urmariti mai jos prezentarea sistemului global de localizare SkyLock, serviciu oferit de compania Verint. Riscurile majore de securitate ale sistemului global de localizare Localizarea globala a telefoanelor mobile este comercializata doar ca serviciu catre entitatile interesate, si nu ca dispozitive care pot fi utilizate de beneficiar dupa propria vointa. Mai direct spus, se ofera doar accesul la sistem si nu sistemul insusi, desi SS7 Box-ul este instalat la nivel MSC/VLR. Desi la prima vedere utilizarea sistemului global de localizare are numai avantaje pentru beneficiarii lui, in realitate situatia poate aduce atingeri serioase securitatii interne a unui stat. Pe sistemul "oricine plateste, localizeaza" datele de localizare a telefonului oferite prin intermediul acestui sistem sunt accesibile oricarui utilizator fie el guvern, institutie sau organe de forta ale statului. Astfel un guvern strain sau entitate straina (serviciu de informatii strain, de pilda) poate localiza un telefon pe teritoriul altui stat, prin simpla inserare a numarului de telefon in sistem. Daca de pilda acel numar de telefon apartine unui demnitar (presedintele statului, premier, ministru etc.), implicatiile aflarii pozitiei si istoricului deplasarilor acestora de catre un stat neprieten sunt majore. De notat ca sistemul in cauza localizeaza un telefon mobil fara stirea operatorului GSM national, fara stirea serviciilor de securitate si protectie a demintarilor si fara stirea celui localizat. Din aceste motive in ultimii ani serviciile de informatii nationale incearca sa remedieze bresa de securitate, cautand furnizori de echipamente de localizare tip SS7 Box care pot oferi insasi echipamentul si nu doar accesul la serviciul furnizat de echipamente. In anii trecuti au existat scandaluri notorii si arestari pe motive de securitate nationala un SUA, ca urmare a implicarii unor companii israeliene asociate cu Verint in interceptari ilegale de telefoane pe teritoriul SUA, fara stirea FBI. Autoritatile americane au sustinut la acea data ca in spatele acestor firme s-ar afla serviciul de spionaj israelian, MOSSAD. Afla mai mult despre localizarea telefoanelor mobile si cum te poti apara, aici. Citeste despre identificarea operatiunilor de localizare a telefonului - materiale FOTO trimise de utilizatorii telefonului anti interceptare cu IMEI variabil. Click aici. Pentru ca localizarea telefonului inseamna altceva decat interceptarea lui, legiuitorii din majoritatea tarilor au considerat ca pentru operatiunile de localizare nu sunt necesare aprobari speciale, mandate emise de judecator etc. Din aceasta cauza organele de forta ale diferitelor state abuzeaza de vidul legislativ si efectueaza masiv operatiuni de localizare in scopuri operative sau pur informative. De exemplu in Statele Unite in anul 2011 au fost efectuate 1,3 milioane de operatiuni de localizare a telefonului: Cum este localizat un telefon mobil? Click aici. Vezi cum arata un telefon ascultat. [FOTO] Click aici. Microfoane SRI şi DNA în biroul lui Ponta

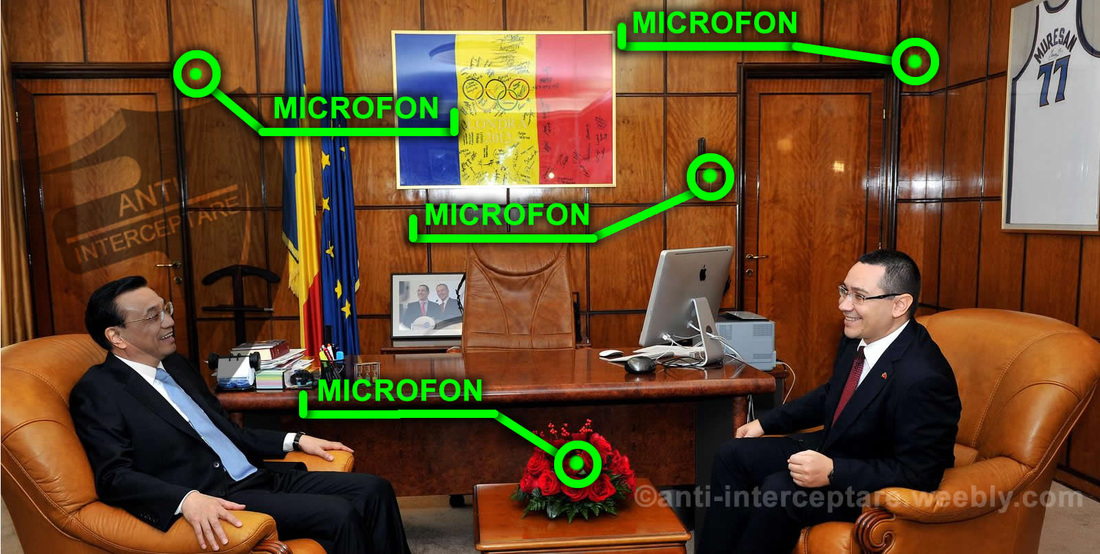

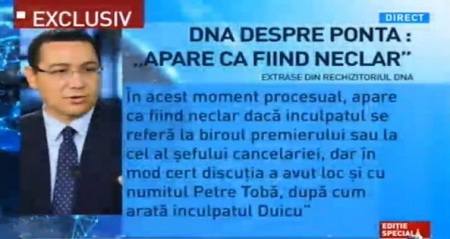

Numele premierului Victor Ponta este menţionat în ancheta ce a dus la arestarea preşedintelui CJ Mehedinţi, Adrian Duicu. Deşi formulările procurorilor sunt vagi şi lipsite de orice consistenţă juridică, apariţia numelui premierului Ponta într-un dosar DNA este un precedent exploziv. Din rechizitoriul DNA rezulta ca intrceptarile ambientale au fost efectuate fie in biroul premierului Victor Ponta, fie in cel al sefului cancelariei Primului Ministru. Puteti observa cu usurinta ca in acest caz folosirea unui telefon mobil care cripteaza convorbirile si SMS-urile este inutil. Plantarea tehnicii de interceptare ambientala asigura culegerea de informatii si probe judiciare materiale care nu pot fi protejate in niciun caz prin utilizarea unui telefon criptat. sursa Mai multe despre inutilitatea telefoanelor criptate, aici. DNA face achiziţie după achiziţie pentru ascultarea telefoanelor în lupta cu corupţii. Jurnaliştii de la Ring scriu că procurorii au cumpărat un echipament de monitorizare audio care poate recepta corect chiar şi convorbirile neinteligibile. Aciziţia a costat peste 17 mii de lei.

Şi tot luna aceasta, DNA a mai cumpărat un aparat de înregistrare vocală prin GSM, care a costat 29.824 de lei. Pe lângă cele două sisteme, procurorii şi-au mai luat patru minireportofoane. Acestea seamănă exact cu un stick USB de memorie, pot fi activate vocal şi înregistrează şi la 12 metri distanţă, mai scriu jurnaliştii. sursa Autoritățile din SUA, Marea Britanie, Germania, Olanda, Franța și Italia știu exact cum se fac interceptările în România • Cu toate acestea, autoritățile internaționale se fac că nu văd nimic și le permit INEC-ului, DNA-ului și Ministerului Justiției să continue șarada • În același timp, aceste instituții sunt lăudate în rapoarte de țară pentru progresele și reformele înregistrate.

Ambasada Olandei la București a mințit, într-un răspuns oficial transmis ZIUAnews, susținând că habar nu avea despre modul în care sunt falsificate interceptările în dosarele penale. ZIUAnews a intrat în posesia unui raport întocmit de Ministerul Justiției din Olanda cu privire la modul în care funcționează INEC și cu privire la modul în care se fac interceptările, iar concluziile raportului sunt devastatoare pentru sistem. Este imposibil ca ambasada Olandei la București să nu fi știut despre acest raport, pe care autoritățile române l-au ignorat cu desăvârșire. De ce a ales însă reprezentantul ambasadei să mintă este doar o chestiune de politică. Interceptările din dosarele penale instrumentate de DNA sunt tăiate, lipite și aranjate, ca să susțină acuzațiile procurorilor • Persoane importante de pe scena politică sunt interceptate spunând ceva, după care, aparatul tehnic din DNA le aranjează spusele ca să pară că personajele au plănuit sau au comis o infracțiune • DNA duce apoi în instanță numai copiile suporților originali, astfel că intervențiile nu pot fi probate • Expertizele cerute de inculpați sunt făcute de experți dependenți de DNA, care utilizează programe nepotrivite, ce nu pot detecta nicio intervenție • ZIUAnews vă prezintă întregul film al realizării unei interceptări trucate, de la prima apăsare de buton, până la expertizele false făcute de experții INEC

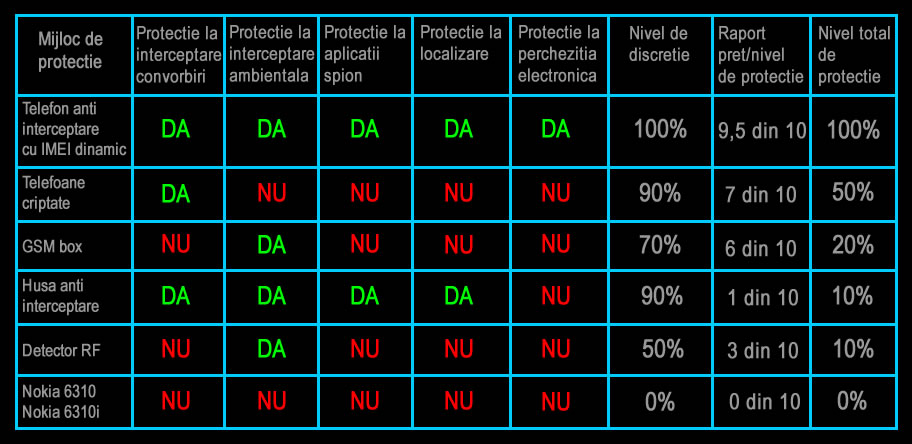

Interceptările din dosarele DNA-ului sunt tăiate, adăugate, prelucrate și spilcuite, până să ajungă la dosarul cauzei. De această procedură se ocupă departamentul tehnic al instituției. Nici inculpații, nici instanța și nici experții nu ajung să audă vreodată interceptarea fără prelucrare, de pe suportul ei original, ci numai colajele făcute de specialiștii din DNA. Mai mult, la Institutul Național pentru Expertize Criminalistice (INEC), este un singur expert pe voce și vorbire, Gheorghe Pop, care se contrazice de la expertiză la expertiză, a încercat în nenumărate rânduri să inducă în eroare instanțele și care refuză să folosească programe ce chiar i-ar permite să găsească intervențiile pe interceptări. Pe cale de consecință, toate expertizele pe voce și vorbire din România sunt niște însăilări de date tehhnice, fără legătură cu realitatea științifică și fără a proba vreodată vreo intervenție a aparatului tehnic al DNA. Procurorii DNA își bazează majoritatea dosarelor pe "regina probelor", adică interceptările convorbirilor telefonice. Numai că aceste interceptări nu ajung la cunoștința inculpaților sau la cea a judecătorilor exact așa cum ele au fost înregistrate, ci trec mai întâi prin butoanele unui specialist de la DNA. Acesta le prelucrează cu același program cu care maneliștii își fac vocea să sune mai bine și rapperii își creează sound-ul din fundul curții: Cool Edit Pro. Interceptările, prelucrate de DNA cu Cool Edit Pro In cele ce urmeaza voi face o analiza a mijloacelor anti interceptare care se afla la indemana oricui, acestea putand fi achizitionate de la diverse magazine online.  1. Telefonul anti interceptare cu IMEI dinamic. Pozitiv: Caracteristica principala a acestuia este schimbarea automata a IMEI-ului dupa fiecare restartare, apel sau SMS. Este cosmarul celor care se ocupa cu interceptarea telfoanelor mobile. Are capacitatea de a detecta toate modificarile de retea generate de un interceptor mobil, alertand utilizatorul de prezenta unui interceptor activ in zona. Acest telefon are doua moduri de exploatare: vanatoare si anti-interceptare. In modul vanatoare, telefonul alerteaza utilizatorul despre prezenta unui interceptor mobil in zona (prin functia Afisare TMSI si indicatorul de criptare din partea superioara a ecranului), lipsa criptarii A5/1 (generata de interceptoarele active), etc. Utilitatea acestui mod de functionare este evidenta: utilizatorul are controlul total asupra continutului convorbirilor si SMS-urilor interceptate, prin capacitatea de a lasa se se cunoasca despre el DOAR ceea ce el doreste. In modul anti interceptare, telefonul blocheaza interceptarea intr-un mod pe cat de simplu, pe atat de eficient: atat timp cat telefonul este supus interceptarii, utilizatorul sau nu va putea efectua niciun apel telefonic si nu va putea trimite sau primi niciun SMS. Totodata utilizatorul are optiunea de a bloca telefonul pe o anumita pereche de canale de comunicatii cu BTS-ul la care este conectat (uplink si downlink cu un ecart mic in GSM 900, canale denumite ARFCN), astfel incat orice interceptor mobil nu va putea determina conectarea automata a telefonului la reteaua falsa generata de acesta si implicit interceptarea acestuia. Atentie, functia este utilizabila doar atunci cand telefonul este stationar. Alte functii utile: detectarea ping-urilor de localizare a telefonului (foarte utila), detectarea silent-call-urilor (apelurile de interceptare ambientala), protectie la perchezitia electronica, stergerea automata a istoricului apelurilor si SMS-urilor, inregistrarea automata a continutului audio a convorbirilor telefonice pentru o eventuala contra dovada in cazul mistificarii sau modificarii probei audio. Telefonul este total imun si in fata aplicatiilor sipon. Fiind un telefon java, pe acesta nu se pot instala niciun fel de aplicatii spion. Mai multe despre telefonul anti interceptare cu IMEI variabil aici. Negativ: pretul. In functie de surse (producator sau reseller), oscileaza intre 800 si 5000 euro. In mod cert nu se adreseaza maselor sau celor indragostiti de gadget-uri, fiind un device destinat exclusiv profesionistilor si celor care au temeri intemeiate in legatira cu securitatea convorbirilor telefonice. Probabil ca pentru cei care isi fac griji justificate cu privire la interceptarea telefoanelor, pretul nu este deloc unul mare in comparatie cu efetele judiciare ale interceptarilor. Afla mai mult despre metodele de localizare a unui telefon mobil si posibilitatea evitarii localizarii. Click aici.  2. Telefoanele criptate. Prezente pe piata de profil sub diverse denumiri, constituie doar o solutie temporara (de scurta sau medie durata), pentru cei dormnici sa isi protejeze comunicatiile mobile. Motivele ineficientei telefoanelor criptate sunt prezentate aici. Pozitiv: unii algoritmi de criptare rezista cu succes oricarei incercari de spargere. Vestile proaste: niciun serviciu de informatii nu isi va pierde timpul cu decriptarea. Aproape toti producatorii de telefoane criptate sau aplicatii de criptare asigura accesul serviciilor la un backdoor, atat timp cat acestea poseda un mandat de interceptare. Iar daca mandatul nu exista, informatiile pe care serviciile le cauta vor fi dobandite din alte surse: implantarea de tehnica de interceptare ambientala, surs indirecte, etc. In esenta, in functie de gradul de interes pe care un serviciu de informatii il manifesta fata de tinta, utilizarea unui telefon criptat va atrage dupa sine actiuni de supraveghere tehnica de alta natura: plantarea de tehnica de interceptare ambientala in locuinta, birou, autoturism, etc. In acest fel se atrage o nedorita intensificare a actiunilor de supraveghere electronica. Insasi utilizarea unui telefon criptat genereaza suspiciuni atat operatorului GSM, cat si oricarui serviciu secret. Negativ: - backdoor-ul asigurat serviciilor secrete, daca acestea poseda un mandat de interceptare; - atrage automat atentia nedorita a serviciilor secrete; - imposibilitatea verificarii algoritmului de criptare; - usurinta dezactivarii selective a conexiunii Internet utilizata pentru comunicatiile criptate, efectuata de orice interceptor mobil modern prin simpla bruiere a frecventelor alocate; - pretul este prohibitiv. Oscileaza intre 300 si 1200 euro/telefon, tarife care trebuiesc platite ANUAL. Pentru a putea beneficia de criptarea comunicatiilor mobile va fi nevoie sa achizitionati cel putin doua telefoane de acelasi tip, ceea ce va genera un pret cel putin dublu; - telefoanele criptate provenind de la producatori diferiti nu sunt compatibile intre ele, neputand asigura criptarea comunicatiilor. Atentie: telefoanele criptate nu reprezinta o problema majora pentru serviciile de informatii.  3. GSM Box. Acesta este comercializat in diferite variante constructive si versiuni. Fabricat in China. Pozitiv: sunt compatibile cu orice model de telefon. GSM box-ul poate detecta DOAR apelurile de interceptare ambientala, nu si interceptarea convorbirilor telefonice. Negativ: Producatorii si mai ales comerciantii acestor dispozitive induc clientii in eroare, sustinand ca sunt capabile sa alerteze utilizatorul daca telefonul este interceptat. In realitate, acestea nu declanseaza alerte decat in cazul interceptarii ambientale (executata prin aplicatii spion sau apeluri silentioase initiate de interceptoarele GSM). Aceste dispozitive NU ALERTEAZA utilizatorul in cazul interceptarii convorbirilor telefonice! Dispozitivele tip GSM box au capacitatea de a alerta in cazul unui transfer de date neinitiat de utilizatorul telefonului sau care are loc fara stirea lui. Aceasta se intampla DOAR in situatia in care pe telefon este instalata o aplicatie spion. De notat ca interceptoarele GSM nu utilizeaza transferul de date pentru extragerea informatiilor de pe telefon, insa le poate intercepta atunci cand insasi utilizatorul telefonului initiaza acest transfer de date. In acest caz inutilitatea unui GSM box este evidenta. Unii comercianti sustin ca GSM box-urile au capacitatea de a detecta prezenta unei aplicatii spion pe telefon. Nimic mai fals. Dispozitivele vor detecta DOAR transferul neautorizat de date de pe telefon, si eventualele apeluri de interceptare ambientala. Exista insa aplicatii spion care nu folosesc conexiunea internet pentru transmiterea datelor capturate, ci calea SMS-urilor. Si acestea nu sunt putine. Deasemeni aceste box-uri nu vor putea niciodata detecta interceptarea apelurilor prin intermediul unei aplicatii spion, pentru ca in timpul convorbirii telefonul nu se afla in sau langa box, iar alerta este oricum declansata de apelul de care utilizatorul are cunostinta. Interceptarea apelurilor prin intermediul unei aplicatii spion este declansata de plecarea unui SMS de pe telefonul spionat, catre telefonul de control. Trimiterea acestui sms are loc in primele secunde DUPA preluarea apelului (in timpul unui apel in curs, asadar), astfel incat GSM box-ul nu va putea detecta plecarea acestui SMS si prin urmare nici interceptarea convorbirii. In situatia in care pe telefon este instalata o aplicatie care transmite datele GPS catre un server, utilizatroul va fi derutat sau indus in eroare de multiple alarme false generate de fiecare data cand aplicatia va trimite aceste date. Exemplele sunt multiple, iar unul dintre ele il reprezinta aplicatiile software destinate activitatilor sportive sau outdoor. Unele GSM box-uri au capacitatea de a emite zgomot alb, in vederea bruierii microfonului telefonului si a impiedicarii interceptarii ambientale. De notat ca GSM box-ul de la fig. 4 va trebui sa se afle in permanenta la o distanta de cel mult 5 cm fata de telefon, in caz contrar eficienta bruiajului scazand drastic. De aici si inconvenientele de utilizare zilnica a dispozitivului. Sa lamurim acum si chestiunea zgomotului alb, utilizat ca mijloc de prevenire a interceptarii ambientale. Zgomotul alb trebuie sa cuprinda in mod absolut necesar TOATA gama de frecvente aflata intre 20 si 20.000 Hz. Aceasta gama nu poate fi acoperita DECAT de difuzoare speciale, cum sunt acestea. Zgomotul alb generat de difuzoare avand din constructie o alta gama de frecvente, nu constituie zgomot alb pur, si nu poate fi utilizat cu succes la bruiajul audio. In mod evident, marimea GSM box-urilor nu permite instalarea de asemenea difuzoare. De aici si eficienta foarte redusa a bruiajului audio. Posesorilor de asemenea GSM box-uri le propun un test simplu: activati dispozitivul si plasati telefonul in el (sau langa el), avand functia reportofon activata. Verificati ulterior inregisstarea audio. Veti avea cu siguranta surprize. Neplacute, de cele mai multe ori. Sa nu uitam ca utilizatorii cumpara aceste GSM box-uri pentru a se apara in principal impotriva interceptarii efectuata cu interceptoarele GSM profesionale, caz in care gradul de protectie oferit de acestea este practic zero. Nu uitati desemeni ca aceste GSM box-uri sunt comercializate de cele mai multe ori ca fiind dispozitive "profesionale" de protectie. Nimic mai fals. Iata un exemplu de generatoare profesionale de zgomot alb.  4. Husa anti interceptare. Pozitiv: poate bloca interceptarea ambientala si a convorbirilor telefonice, executata cu un interceptor GSM sau cu o aplicatie spion. Nu se diferentiaza cu nimic fata de scoaterea bateriei telefonului, doar ca este contra cost. Husa se adreseaza in special utilizatorilor de iPhone, care dintr-o interpretare curioasa a constructiei telefonului, nu permite detasarea facila a bateriei. Negativ: Functionarea se bazeaza pe principiul custii Faraday. Husa blocheaza practic semnalul GSM, telefonul ramanand astfel fara semnal. Pentru reteaua GSM, acesta apare ca fiind inchis sau situat in afara zonei de acoperire. Utilizatorul unei asemenea huse nu va putea utiliza telefonul in niciun fel: nu va putea primi sau efectua apeluri. Si nici SMS-uri. Nu va exista nici conexiune internet. si nici semnal GPS. Este echivalentul scoaterii bateriei telefonului. Din aceasta cauza, oricare ar fi pretul de vanzare, husa anti interceptare este prea scumpa, din moment ce detasarea acumulatorului are exact acelasi efect asupra telefonului.  5. Detectoarele RF, cunoscute publicului larg sub denumirea de "licurici". Pozitiv: - acestea fac exact ceea ce spun. Adica detecteaza prezenta undelor hertziene modulate in frecventa, pe o anumita plaja de frecvente intre care se regasesc si frecventele GSM 900. De notat ca cele mai multe nu functioneaza pe GSM 800, GSM 1900 si GSM 1800. Si nici pe 4G/LTE; - pretul. Negativ: - protectia scazuta. Nu detecteaza in niciun fel intrceptarea telefonului prin intermediul unui interceptor GSM; - induce in eroare utilizatorul, alertele fiind declansate si de actiunea unor dispozitive care nu au nicio lagatura cu telefonul mobil. De exemplu telefoanele fixe cordless sau routerele wireless declanseaza adesea alerte; - distanta de detectie este prea mare (2-3 metri), ceea ce inseamna alerte flase, declansate de pilda de telefonul mobil al... vecinului.  6. Telefonul Nokia 6310/6310i Aceasta este inselaciunea momentului. Nokia 6310 nu poate nici detecta si nici bloca interceptarea convorbirilor telefonice. Este un simplu telefon mobil, ca oricare altul. Cei care comercializeaza acest telefon se bazeaza doar pe o legenda fara acoperire faptica si fara posibilitatea de a fi demonstrata in vreun fel. Acestia comit cu buna stiinta infractiunea de inselaciune. Mai multe aici. Afla cum iti este interceptat telefonul: click aici.

Afla cum iti este localizat telefonul: click aici. Vezi cum arata un telefon ascultat. [FOTO] click aici.  Traian Berbeceanu a ascultat telefoanele a sute de demnitari, timp de patru ani ZIUAnews deține elemente ale unei ample investigații informativ-judiciare desfășurate de SRI pe parcursul a patru ani, în care fostul șef al BCCO Alba, Traian Berbeceanu, a monitorizat simultan 800 de posturi telefonice ale unor înalți funcționari ai statului și politicieni din Alba, Sibiu și Hunedoara • Actualul procuror șef al DNA, Laura Codruța Kovesi, fost șef birou al DIICOT Sibiu, este instrumentată într-un dosar penal alături de Berbeceanu, arestat săptămâna trecută pentru acțiuni de sprijinire a mafiei • La baza actualului dosar de aderare la grup mafiot, în care este acuzat fostul șef al BCCO Alba, Traian Berbeceanu, stau interceptări, filaje, cercetări penale desfășurate atât de DIICOT Alba, cât și de SRI și DGIPI • Întregul ansamblu informațional conduce la ideea că nu este vorba numai de o răfuială locală între grupuri de interese mafiote, ci bătălia se regăsește și la nivel politic, ba chiar la unul foarte înalt. Acțiunile întreprinse de Berbeceanu în afacerea „Trabucul lui Moș Crăciun", când au fost interceptate concomitent 800 de cartele telefonice, a fost o acțiune tipică de poliție politică, în urma căreia au fost amenințați și șantajați oameni politici. Informațiile din aceste interceptări nu au ajuns numai la îndemâna lui Traian Berbeceanu, ci și la procurori. Implicarea Laurei Codruța Kovesi în această uriașă caracatiță o vulnerabilizează în postura de șef al DNA, începutul relației dintre ea și Berbeceanu având loc în orașul natal al baschetbalistei Kovesi, Sibiu. Dosarul Hidra, unul din multele dosare instrumentate de Berbeceanu, în care nu există niciun cap al mafiei, ci doar cărăuși și executanți, a propulsat-o pe Kovesi în carieră, deși în acest dosar ea a semnat doar două procese verbale de aducere la cunoștință a învinuirilor, dintre care unul, greșit. Arestarea lui Traian Berbeceanu poate fi doar un prim pas pentru a ajunge la secretele Laurei Codruța Kovesi, dar mai ales la cele ale înalților politicieni din județele Alba, Sibiu și Hunedoara.  • Unul dintre cele mai mediatizate dosare de coruptie din istoria recenta a Iasului a fost finalizat, ieri, de judecatorii de la Tribunalul Iasi • 11 politisti de la Serviciul Politiei Rutiere au fost condamnati la inchisoare cu executare • Doar trei dintre cei acuzati in acest dosar au scapat de puscarie • Relu Fenechiu a fost folosit ca martor impotriva politistilor, alaturi de alte vedete ale Iasului • Avocatii urla de suparare, pentru ca sperau ca politistii sa fie achitati VIP-urile Iasului au bagat la puscarie 11 agenti de politie care s-au lasat impresionati in momentul in care au fost nevoiti sa opreasca in trafic nume grele din politica, din administratie, din sistemul medical sau din mediul de afaceri. Spre exemplu, pentru ca nu l-au amendat pe Relu Fenechiu sau pe Ioana Timofte, nepoata fostului sef al Serviciului Roman de Informatii, politistii au fost acuzati de abuz in serviciu.  Exista o opinie eronata, promovata de cei care au inteles gresit prevederile Legii 298/2008 privind reţinerea datelor generate sau prelucrate de furnizorii de servicii de comunicaţii electronice, si anume aceea conform careia toate convorbirile telefonice sunt inregistrate automat de catre operatorii GSM. Nimic mai fals. Legea face referire la retinerea DATELOR convorbirilor telefonice, si nu la inregistrarea audio a continutului convorbirii. Prin datele convorbirii telefonice se inteleg urmatoarele in lumina legii: numărul de telefon al apelantului şi al celui care a fost apelat, adresa abonatului, locaţia celui care este apelat, când a fost făcut apelul şi cât durează convorbirea telefonică. Atat si nimic mai mult. In nicio sectiune a legii nu se face referire la inregistrarea audio a convorbirii si stocarea acestor inregistrari. De altfel nu exista capacitatea tehnologica necesara inregistrarii simultane a zecilor de mii de convorbiri telefonice care au loc in acelasi timp, si nici posibilitatea stocarii elecrtonice a unui asemenea volum de informatii. Idem si pentru SMS-uri: nu este retinut continutul text al acestora, ci doar datele amintite mai sus. Daca totalitatea convorbirilor telefonice ar fi inregistrate automat de catre operatorii GSM, nu s-ar justifica cheltuielile avansate de institutiile statului pentru achizitionarea de tehnica de interceptare a convorbirilor, asa cum s-a intamplat recent cu tehnica achizitionata de DNA.  Comisia de revizuire: Procurorii pot dispune interceptări pentru 48 de ore, în cazuri excepţionale "În cazul în care există urgenţă deosebită în luarea uneia dintre măsurile prevăzute la alin. 2 (interceptări sau alte forme de obţinere de informaţii personale, n.r.) procurorul poate să dispună prin ordonanţă, cu respectarea condiţiilor prevăzute de lege, luarea măsurii pe o perioadă de cel mult 48 de ore. Îndată după luarea măsurii, procurorul se adresează instanţei de judecată competente care decide asupra măsurii dispuse de procuror şi, dacă s-a cerut, asupra luării măsurii în continuare. Dacă măsura dispusă de procuror este infirmată, instanţa va dispune, când este cazul, distrugerea probelor obţinute, care se realizează de procuror pe bază de proces-verbal, ce se depune la instanţă", este amendamentul adoptat de membrii Comisiei de revizuire. Săptămâna trecută, comisia de revizuire a Constituţiei a adoptat un amendament care instituie posibilitatea efecturării de interceptări, sau alte astfel de măsuri, doar cu aprobarea judecătorului. Citeste mai mult pe REALITATEA.NET  Stenogramele discutii lor telefonice, aflate in dosarul "Rutiera" Dosarul penal "Rutiera" în care sunt judecaţi 14 agenţi de poliţie din cadrul Serviciului de Circulaţie Iaşi, oferă, odată cu trecerea timpului, amănunte extrem de interesante pentru opinia publică, despre modul până unde poate ajunge putregaiul corupţiei, într-un sistem bolnav, fără valori morale şi bazat doar pe pile, cunoştinţe ori relaţii. Într-un rechizitoriu care numără aproape 400 de pagini, procurorii Parchetului de pe lângă Curtea de Apel Iaşi redau o serie de picanterii şi dialoguri spumoase între poliţiştii rutierişti şi cei care încălcau de fapt regulile de circulaţie. Negocierile dintre părţi vizau exclusiv "iertarea de păcate", adică de amenzi ori puncte de penalizare. În acest joc de-a baba oarba intervin deseori şi personaje foarte cunoscute, din zona politicului, economicului, afacerilor sau chiar a justiţiei. În cele ce urmează, vă vom prezenta ad-literam dialogul telefonic inedit dintre procurorul Luana Maxim de la Parchetul ieşean, şi unul dintre inculpaţi, e vorba de poliţistul Cătălin Harnagea, pe care anchetatorul l-ar fi rugat ca să intervină pentru un amic mai vechi, ce urma să fie sancţionat contravenţional cu suspensarea permisului de conducere pentru încălcarea unor reguli de circulaţie. Insul cu pricina, pentru care procurorul Maxim a intervenit telefonic cu scopul de a fi iertat, se numeşte Florin Slabu, un personaj charismatic şi destul de cunoscut în lumea interlopă a Iaşului. Convorbirea din data de 7 noiembrie 2008, ora 15.28, dintre inculpatul din Dosarul Rutiera, Cătălin Gheorghiţă Harnagea, care a fost contactat telefonic de către Luana Maxim, aceasta din urmă fiind procuror în funcţie la Parchetul local.  Potrivit raportului comisiei care a dus la demiterea lui Săftoiu, ambiguităţile legislative în domeniul interceptărilor pot duce la derapaje de la democraţie Nu mai puţin de şase instituţii au dreptul, conform legii, să deţină şi să folosească „mijloace adecvate”, iar zece instituţii pot solicita şi obţine punerea sub supraveghere, interceptarea sau înregistrarea comunicaţiilor. Aşa arată raportul comisiei de anchetă conduse, în legislatura trecută, de către senatorul PSD Cristian Diaconescu, actualmente ministru de Externe. Raportul a fost depus la Parlament la jumătatea lunii octombrie, dar, din cauza alegerilor legislative, nu a mai apucat să fie discutat. Comisia fusese înfiinţată în aprilie 2007, după afirmaţiile fostului director al SIE Claudiu Săftoiu, conform cărora acest serviciu ar deţine aparatură de interceptare. Comisia „Diaconescu” precizează că legislaţia actuală cuprinde 16 legi organice pe această temă, dar nici una dintre ele „nu precizează explicit că SRI este singura autoritate la nivel naţional în domeniul realizării interceptării comunicaţiilor şi al relaţiilor cu operatorii de comunicaţii”. În plus, nici unul dintre aceste acte normative nu defineşte clar noţiunea de „comunicaţii” şi sintagma „interceptarea – ascultarea comunicaţiilor”, spre deosebire de legislaţia europeană. Conform documentului, DNA şi Direcţia de Investigare a Criminalităţii Organizate şi Terorismului pot achiziţiona şi folosi tehnică de interceptare, dar nu au asemenea echipamente, deşi legea le dă dreptul. SRI are şi aparatură pentru interceptate, fiind instituţia care dă informaţii celor abilitaţi să le primească – MApN, SIE, SPP, MAI, Ministerul Justiţiei şi Ministerul Public. SIE şi SPP sunt beneficiari, iar STS organizează şi administrează reţelele de comunicaţii integrate destinate autorităţilor statului şi are ca principală misiune garantarea protecţiei şi confidenţialităţii comunicaţiilor asigurate prin aceste reţele. DGIPI – fosta „Doi ş-un sfert” – au sisteme de calcul care permit transcrierea convorbirilor interceptate de către SRI. DNA, Direcţia de Investigare a Criminalităţii Organizate şi Terorismului şi DGIPI au aparatură destinată interceptărilor ambientale, pentru realizarea de flagrante. Comisia parlamentară a atras atenţia că actualul cadru legislativ expune instituţiile statului „unor vulnerabilităţi interne, existând pericolul de săvârşire a unor abuzuri împotriva statului de drept”. Comisia a propus, printre altele, ca instituţiile care au solicitat interceptarea convorbirilor telefonice să prezinte, semestrial, un raport conţinând procesele – verbale şi anexele ce privesc distrugerea informaţiilor care nu mai fac obiectul unor operaţiuni sau dosare în curs. sursa  Informaţiile despre cum a fost interceptat de SRI Dragoş Rusu apar în dosarul penal al procurorilor Bălan şi Sâmpetru. Unul dintre ei a discutat cu fostul şef al Serviciului de Informaţii şi Protecţie Internă Ilfov, Mihai Vlad, inculpat la rândul său în dosarul procurorilor.În timp ce-i interceptau pe procurorii George Bălan şi Marcel Sâmpetru, procurorii anticorupţie au aflat date despre alte presupuse infracţiuni comise de Dragoş Rusu. "Rusu Dragoș, comisar general adjunct al Comisariatului General al Gărzii Financiare desfășoară activități cu potențial ridicat de risc la adresa siguranței naționale, obținerea de informații din domeniul economic în interesul altui stat,derularea unor proiecte de natură economică sub coordonarea serviciilor altui stat,asigurarea locurilor de întâlnire, a sistemului de legătură, verificarea unor persoane și firme" - se arată în referatul DNA, citat de Telejurnal. Serviciul Român de Informaţii a primit mandat pentru ascultarea lui Dragoş Rusu după ce plecările la Chişinău ale acestuia au început să devină suspecte. Legătura lui Rusu cu o femeie din Republica Moldova a stârnit suspiciuni, iar SRI l-a monitorizat tocmai pentru că această femeie ar fi fost omul de legătură al presupusului spion, care ar fi furnizat informaţii ce ţin de siguranţa naţională. sursa  USL se pare că nu mai știe ce votează în Parlament. Deși strigă că dosarele sunt făcute la comandă politică din cauza interceptărilor, aceștia au acordat puteri nelimitate procurorilor anticorupție care îi vânează, scrie pesurse.ro. Gest sinucigaș: USL a dat mână liberă DNA la interceptăriÎn noul Cod de procedură penală care se va aplica din februarie, 2014, parlamentarii coaliției au votat doua dintre alineatele strecurate în art. 12 al Legii nr.255 care prevede ca serviciile pot intra când vor în casele suspecților, inclusiv prin efracție și să-i filmeze chiar și in dormitor, toate informațiile astfel obținute reprezentând apoi probe zdrobitoare în fața instanței. Parlamentarii actualei coaliții guvernamentale au votat, cel mai probabil pe necitite, Legea nr.255, care a și fost publicată în Monitorul Oficial din 14.08.2013. Este vorba despre punerea în aplicare a Legii nr. 135/2010 privind Codul de procedură penală și pentru modificarea și completarea unor acte normative care cuprind dispozitiile procesuale penale. Iar printre modificările adoptate de către distinșii parlamentari USL se prevede și ca „Legea nr. 51/91 privind siguranța națională a României” se transformă în “Legea privind securitatea națională a României”. Iar trecerea de la “siguranță” la “securitate” poate fi justificată și prin dedesubturile câtorva dintre cele zece articole noi introduse astfel în lege, relatează Național. Ce a votat majoritatea parlamentară USL a votat pentru extinderea fără precedent a “activităților specifice pe care le pot desfășura organele cu atribuții în domeniul securității naționale”. Astfel, art. 12(2) lit. a) prevede: “ interceptarea și înregistrarea comunicațiilor electronice efectuate, sub orice forma”. Iar alte alineate permit interceptarea, tot “sub orice formă” și a celorlalte feluri de comunicare posibile, de la telefoane până la telegrame poștale, inclusiv localizarea unui suspect prin satelit. De asemenea, la lit. c) “ridicarea și repunerea la loc a unui obiect sau document, examinarea lui, extragerea informațiilor pe care acesta le conține, precum și înregistrarea, copierea sau obținerea de extrase prin orice procedee “ Practic, ofițerii sub acoperire pot, în mod legal, începând din februarie, să intre prin efractie într-un birou, să pună camere de filmat acolo, după care pot reveni când vor, tot ca “șpringarii”, să ia microfoanele sau să puna altele. Operațiunile pot fi derulate, în premieră, nu doar în locuri publice, dar și la domiciliile suspecților.La lit. d) distinșii parlamentari au votat și permis ca “instalarea de obiecte, intreținerea și ridicarea acestora din locurile în care au fost depuse, supravegherea prin fotografiere, filmare sau prin alte mijloace tehnice ori constatari personale, efectuate sistematic în locuri publice sau efectuate în orice mod în locuri private” Astfel fiecare cetățean poate fi înregistrat și în dormitor, în tandrețurile cu amanta sau soția. Totodată, în noul Cod de procedura penală cei care speră că vor scăpa de DNA se îneală. La capitolul 2, art. 5 (3), se specifică: “la judecarea cauzelor și la soluționarea propunerilor, contestațiilor, plângerilor sau a oricaror alte cereri în care cercetarea penala a fost efectuată de Direcția Naționala Anticorupție potrivit legii vechi, (….), participă procurori din cadrul DNA”. Asta ca să vedeți ce a votat distina majoritate USL în Parlament! sursa  Pe lângă numele lui Liviu Dragnea, trimis în judecată în dosarul Referendumului, în rechizitoriul întocmit de procurorii DNA, apar şi alte nume de teleormăneni cunoscuţi. Printre persoanele cu care Liviu Dragnea a avut convorbiri în ziua referendumului se numără deputatul USL, Valentin Boboc Liviu Dragnea a fost trimis, astăzi, în judecată în dosarul legat de fraudarea referendumului. Alături de vicepremier, sunt acuzate alte 75 de persoane din Teleorman, Gorj, Vrancea. În rechizitoriul care are 44 de capitole apar si interceptări telefonice cu discuţiile purtate de fostul preşedinte al CJ Teleorman, Liviu Dragnea, în ziua referendumului. La ora 20:40, Dragnea îl sună pe Valentin Gabriel Boboc, deputat PSD de Teleorman Boboc: Da, să trăiţi! Dragnea: Băi ... Vali, văd că Victor (n.n.: Victor Drăguşin, primarul Alexandriei) are telefonul închis, aveţi decât 38% prezenţă în Alexandria ... (Trebuie remarcat că ulterior acestei convorbiri, prezenţa la vot consemnată în municipiul Alexandria la închiderea urnelor după aproximativ 2 ore a crescut semnificativ, de la 38% la 52,32%). Boboc: Ştiu, şefu’! Din casă în casă, uite, acum sunt prin zona asta pe la Agricol, pe aici ... din casă în casă o iau ... Dragnea: Aşa! Boboc: Dar au început să vină, acuma au început să vină. Au fost la ţară. Dragnea: Băi, am înţeles, dar organizaţi-vă să mi-i aduceţi pe toţi la vot, băi! Îi legaţi, îi luaţi în braţe ... Boboc: Asta le facem, batem din uşă în uşă! Din uşă în uşă am luat-o pe toate străzile! Dragnea: Luaţi-i, mă, rugaţi-i frumos. Dar e toată lumea împânzită în oraş? Boboc: Da, şefu’, toţi îi am peste tot. Dragnea: Liberalii? Boboc: Aicea ... îi certai niţel, asta făceam când m-aţi sunat dumneavoastră, că ei au dus pe la ţară şi le-am zis să-i adune pe toţi de la ţară (n.n.: cu referire la militanţii liberali) că acolo s-au cam terminat, hai să îi aducem pe toţi încoace, în oraş. Dragnea: Zi, mă, să îi aducă în oraş, mă! Boboc: Păi, asta ... şi că zise că îi aduce pe toţi în oraş acuma. Dragnea: Bine, bine! Citeste mai mult: adev.ro/muaug1  Farmaciştii, adimistratori de firme, dar şi un medic psihiatru, acuzaţi că au prejudiciat Casa Naţională de Asigurări de Sănătate cu 1,6 milioane de lei aşteapă să vadă dacă îşi vor petrece următoarele 29 de zile după gratii. Pe numele a 13 dintre inculpaţii din dosar au fost emise ordonaţe de reţinere pentru 24 de ore. 12 dintre ei au fost duşi în faţa judecătorilor Tribunalului Bucureşti cu propunere de arestare preventivă. Procurorii au ataşat referatului interceptări, mailuri, dar şi interceptări telefonice între cele 22 de persoane pentru care s-a început urmărirea penală, încă din luna octombrie. Pentru eliberarea celor peste 4.000 de reţete false, diriginţii de farmacii dar şi coordonatorii duceau o adevărată muncă de lămurire cu cei implicaţi. Printre persoanele reținute marți de procurori sunt şefi de farmacii din lanţul Dona, un medic psihiatru şi administratori ai unor firme. Discuția 1: Şerban Claudia: A venit Ana, Ana Maria, la mine în teren şi mi-a zis clar: "Trebuie să creştem!" OK! Mă străduiesc! Uite...te sun Negulescu Ermina: Te cred! Eu aştept un răspuns de 4 zile şi dacă nu vine...îţi dai seama, zilele trec! Şerban Claudia: (...) Dacă Ana Maria mi-a zis în faţă că trebuie să creştem şi că tu trebuie să-mi demonstrezi în scris ce ai făcut între 20 şi !...ce ai.. Discuția 2: Şerban Claudia: Şi i-am zis: "Încerc să fac ceva, are Sorin produsele, aştept un ok, aştept un răspuns! Să facă ceva! (...) Şi i-am zis: "Sorin, până la urmă ce facem cu chestia asta? (...) şi bine, Ana Maria mi-a zis o chestie, că, nu ştiu cum a zis că: "V-am atenţionat că mailurile pe care le daţi la directorii de zonă să fie cu CC la mine" pentru că ea n-a ştiut de tine! Ea a crezut că se rezolvă cu banii ăia, că-i mituim pe medici! Aşa mi-a transmis Sorin! (...) Nu ştiu ce să zic! Anca, tot aşa se străduieşte...Mă, de unde să baţi din picior şi să-ţi aducă mâine medicul... Discuția 3: Şerban Claudia: Şi i-am zis "Ancuţa, crede-mă, pe zona mea eu n-am să fac altceva decât cu reărezentanţii. Atât! Deci noi n-avem psihiatrii în zonă. N-am de unde să-i scot! Decât să cooptez un reprezentant care să-i aducă în mână reţetele! (...) Le-am explicat şi la fete că are sens să ne luptăm cu familiştii (n.r medici de familie) dar ăştia trebuie să ne luptăm! Însă sunt pe zonă! N-am decât prin reprezentanţi să găsesc, la oncologie sau la... " Discuția 4: Negulescu Ermina: Şi zice: "M-au sunat 4 şefe din Dona să colaborăm!" Zice: "Cum poate să mă sune ălea la telefon să-mi zică chestia asta? (...) am rugat-o pe Ioana să vorbească cu colega ei de pe oncologie, la Fundeni şi mi-a promis că o sună şi încearcă să ne ajute...că îţi dai seama că ea la rândul lor lucrează cu astea particulare, mi-a şi spus!" Procurorii au propus, miercuri, arestarea preventivă a 12 dintre cei 13 retinuți, respectiv a lui Wychy-Nessy Prioteasa-Constantinescu, Adriana Liliana Craina, Geta Vecserdi, Mihaela Munteanu, Cristina Daniela Sescu, Gabriel Sescu, Laurentiu-Aurelian Sescu, Maria Mirabela Sescu, Sorin Gelu Patrascu, Mirela Gabriela Mihai, Anca Mihaela Solomon si Claudia Elena Serban, se arata intr-un comunicat de presa al Parchetului Tribunalului Bucuresti.  Magistratul orădean Mircea Pușcaș este acuzat că și-a negociat șpaga într-un oraș din Ungaria. „Evenimentul zilei” vă prezintă metodele prin care corupții încearcă să fie cu un pas înaintea procurorilor Frica de a nu cădea în plasa anchetatorilor îi face pe funcţionarii şi magistraţii corupţi să găsească noi metode pentru a nu putea fi interceptaţi şi înregistraţi atunci când încasează şpaga. În două dosare mediatizate, cu acuzaţi trimişi în judecată, procurorii au descoperit că, în timpul monitorizării ambientale, cei cercetaţi treceau graniţa şi stabileau detaliile afacerilor penale. Un astfel de caz este cel al judecătorului orădean Mircea Puşcaş, trimis în judecată de DNA în două dosare de corupţie. Denunţătorul, afaceristul Balla István, a discutat cu acesta să-i dea mită suma de 50.000 de euro pentru a scăpa de o condamnare de şapte ani cu executare. Detaliile au fost stabilite în staţiunea Hajduszoboszlo (Ungaria), la 70 de kilometri de Oradea. Mircea Puşcaş este acuzat că a primit prima tranşă din şpagă, 10.000 de euro, la un restaurant din Berettyojfalu (Ungaria), la 40 de kilometri de Oradea. Într-un caz similar, în dosarul „Zahărul”, complicii fostului senator PNL Cezar Măgureanu traversau Dunărea pe la Giurgiu şi se duceau în localitatea Ruse (Bulgaria). Scăpaţi de monitorizarea serviciilor secrete şi a procurorilor DIICOT, complicii discutau relaxaţi metodele prin care zahărul era importat în România, prin mai multe firme, fără a se plăti taxele. În alt caz, doi politişti de la Crimă Organizată, Adrian Mărgărit şi Daniel Cupe, l-au ameninţat pe irakianul Al Dulaimi cu un dosar penal, dacă nu le vor da 30.000 de euro. În piscină De teamă ca străinul să nu se ducă la DNA şi să aibă tehnică de interceptare montată pe haine, poliţiştii au stabilit întâlnirile cu acesta la piscina Hotelului Marriott. Detaliile au fost stabilite în mijlocul bazinului şi la duşuri. O altă metodă folosită de cei monitorizaţi este de a instala diferite programe informatice pe telefonul mobil, conectat la internet. Cele mai cunoscute sunt Google Talk, Skype, Viber, WhatsApp etc. În dosarul „Zahărul”, membrii grupului foloseau frecvent conferinţele pe Skype. Majoritatea celor monitorizaţi îşi scot în timpul întâlnirilor bateria de la telefon. Judecătoarele Viorica Dinu şi Antonela Costache foloseau un telefon mobil de o generaţie mai veche, despre care au auzit că nu pot fi interceptate. Din acelaşi motiv, ele negociau mita în liftul Tribunalului, capitonat cu tablă şi aluminiu. De teama flagrantului, corupţii traversează graniţa sau sunt dispuşi să apeleze la metode inedite Citiţi mai mult: EXCLUSIV EVZ. Groaza de interceptări! Corupții își negociază șpaga în străinătate sau în pielea goală > EVZ.ro http://www.evz.ro/detalii/stiri/frica-de-interceptari-spaga-este-negociata-la-granita-romaniei-negocierile-mitei-se-fac-1032.html#ixzz2hnEjKQ6F EVZ.ro |

AutorTelefon anti interceptare cu IMEI variabil. Arhiva

May 2015

Categorii

All

|

| Telefon anti-interceptare |

|

RSS Feed

RSS Feed